Google ha confermato che il suo strumento basato sull'intelligenza artificiale Big Sleep ha identificato e bloccato una vulnerabilità critica zero-day di SQLite (CVE-2025-6965) prima che potesse essere sfruttata.

È la prima volta che un agente di intelligenza artificiale intercetta un exploit live prima di un attacco, segnando il passaggio da una sicurezza informatica reattiva a una proattiva.

Cosa dice Google

Secondo il team interno di Google e secondo quanto riportato da The Record, Big Sleep ha utilizzato segnali di minaccia avanzati per individuare la vulnerabilità, che era già nelle mani degli autori della minaccia ma non era ancora stata implementata.

"Big Sleep ha neutralizzato con successo CVE-2025-6965 prima che raggiungesse la distribuzione pubblica. Non è mai stato attivo. È una pietra miliare.

Il rappresentante di Google tramite The Record

Cosa significa (in parole umane)

La maggior parte dei sistemi di sicurezza informatica interviene dopo che è successo qualcosa di brutto. Big Sleep non ha aspettato. Ha letto i segnali, ha collegato i puntini ed è intervenuto prima che si verificassero danni.

Ecco il colpo di scena: il bug non era ancora stato rilasciato al pubblico. Questo significa che Big Sleep ha identificato l'intento di sfruttarlo, non solo di aprire porte. Un simile tipo di lungimiranza non era mai stata fatta a questo livello, fino ad ora.

Uniamo i puntini

🕳️ Cosa significa "vulnerabilità zero-day"?

Una vulnerabilità zero-day è una falla di sicurezza che nessuno ha ancora risolto, ma che gli aggressori sanno già esistere.

Si chiama "zero-day" perché gli sviluppatori hanno avuto zero giorni per risolverlo.

Se gli hacker colpiscono prima che sia disponibile una soluzione, si verifica un attacco zero-day, una delle minacce più difficili da fermare.

Ecco la solita cronologia:

Esiste una vulnerabilità

Gli hacker lo trovano

L'attacco avviene

L'azienda si affretta a riparare

Tutti aggiornano il loro software (si spera)

Ma questa volta non è andata così.

Come ha fatto Big Sleep a scoprirlo prima che fosse reso pubblico?

L'intelligenza artificiale di Google non ha aspettato l'attacco. Ha letto i segnali.

Big Sleep ha utilizzato il riconoscimento avanzato di modelli di intelligenza artificiale e l'intelligence sulle minacce in tempo reale per individuare una vulnerabilità (CVE‑2025‑6965) già preparata dagli autori della minaccia. Il bug era nelle sezioni di sviluppo di SQLite, non nella versione pubblica, ma era comunque visibile agli hacker che sapevano dove cercare.

Ecco come probabilmente Google lo sapeva:

Gli attori della minaccia stavano testando la vulnerabilità

Gli indizi sono stati trovati in attività insolite su GitHub, segnali di exploit o chiacchiere sul dark web

Big Sleep lo ha segnalato prima che potesse essere utilizzato come arma

Quindi sì, questo è stato un vero e proprio zero-day.

Ma Big Sleep lo fermò prima che diventasse un attacco.

Una rara vittoria nella sicurezza informatica.

Il ruolo dell'intelligenza artificiale nella protezione informatica

Gli strumenti tradizionali di sicurezza informatica funzionano come allarmi: scattano quando accade qualcosa di sospetto.

L'intelligenza artificiale è diversa. Può pensare in anticipo.

Big Sleep non si è limitato a scansionare le minacce note. Ha collegato i segnali, ne ha compreso l'intento e ha agito prima che l'exploit raggiungesse il pubblico.

Questo è il nuovo gioco:

L'intelligenza artificiale cerca modelli, non solo firme

Impara da miliardi di punti dati, più velocemente di qualsiasi team umano

E diventa più intelligente ogni volta che individua qualcosa di nuovo

Grazie a strumenti come Big Sleep, la sicurezza informatica passa dalla reazione alla prevenzione.

Invece di aspettare che spunti l'incendio, l'intelligenza artificiale trova la scintilla.

E in questo caso?

L'ha spento prima che qualcuno si scottasse.

IA in attacco vs. IA in difesa

L'intelligenza artificiale non si limita a proteggere i sistemi: viene anche utilizzata per violarli.

Ecco come differiscono i ruoli:

IA in attacco 🧨 | L'intelligenza artificiale nella difesa 🛡️ | |

Scopo | Per trovare i punti deboli più velocemente di quanto possano fare gli umani | Per fermare le minacce prima che causino danni |

Tattiche | Automatizza il phishing e crea malware più intelligenti | Rileva modelli, prevede exploit |

Velocità | Lancia attacchi su larga scala e con velocità | Reagisce istantaneamente e preventivamente |

Adattabilità | Impara come funzionano le difese, poi schiva | Impara dagli attacchi e si adatta più velocemente |

Mondo reale | Deepfake, ransomware basato sull'intelligenza artificiale | Strumenti come Big Sleep, Sec-Gemini, FACADE |

Conclusione

🧯 La vulnerabilità

CVE‑2025‑6965 è una falla critica di corruzione della memoria in SQLite, non in MySQL.

Comporta un integer overflow o un buffer underflow, che potrebbe consentire agli aggressori di leggere o modificare la memoria.

Il difetto era presente nelle versioni precedenti alla 3.50.2.

🛠️ La soluzione

Big Sleep, lo strumento di intelligenza artificiale di Google, ha individuato questa vulnerabilità tramite segnali di minaccia in tempo reale e l'ha bloccata prima che potesse essere sfruttata.

Il problema è stato risolto nella versione 3.50.2 di SQLite, rilasciata il 28 giugno 2025.

🔧 Come aggiornare SQLite

Se utilizzi SQLite direttamente (in app, sistemi o strumenti incorporati), devi aggiornare immediatamente:

# Per i sistemi Ubuntu/Debian

sudo apt update && sudo apt install sqlite3 libsqlite3-0

# Per macOS (Homebrew)

brew upgrade sqlite

Se l'applicazione integra SQLite internamente, ricostruirla e ridistribuirla utilizzando la versione 3.50.2 o successiva.

La maggior parte dei principali gestori di pacchetti ha già distribuito la patch: controlla il tuo ambiente per conferma.

❌ Nessuna azione richiesta per MySQL

Questo bug non riguarda MySQL.

Se utilizzi MySQL sei al sicuro: si tratta di un problema che riguarda esclusivamente SQLite.

🔐 Controllo finale

✅ Se utilizzi SQLite 3.50.2 o versione successiva, la patch è installata.

⚠️ Utilizzi ancora versioni precedenti? È ora di aggiornare.

Big Sleep ha gestito l'allarme tempestivo.

Adesso tocca a te chiudere la porta.

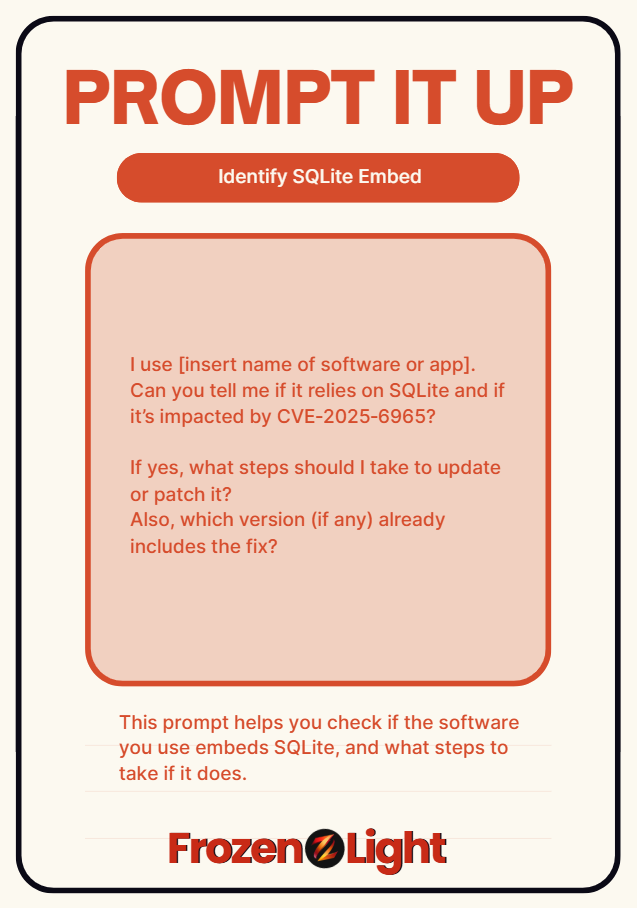

Prompt It Up: il mio software è interessato da CVE‑2025‑6965?

Non sei sicuro che gli strumenti che utilizzi siano interessati dal bug zero-day di SQLite?

Questo prompt ti aiuta a verificare se il software che utilizzi incorpora SQLite e quali passaggi intraprendere in tal caso.

📋 Richiesta di copia e incolla

Io utilizzo [inserisci il nome del software o dell'app].

Puoi dirmi se si basa su SQLite e se è interessato da CVE‑2025‑6965?

In caso affermativo, quali passaggi dovrei seguire per aggiornarlo o correggerlo?

Inoltre, quale versione (se esiste) include già la correzione?

Esempio

Io uso Adobe Lightroom.

Utilizza SQLite ed è interessato dalla vulnerabilità CVE‑2025‑6965?

Cosa posso fare per applicare una patch o confermare di essere protetto?

Questo prompt funziona con ChatGPT, Claude, Gemini o qualsiasi LLM affidabile.

Non è necessario conoscere il tuo sistema nei minimi dettagli: basta chiedere e seguire i passaggi.

Prospettiva del team di Frozen Light

L'intelligenza artificiale ormai funziona su entrambi i fronti.

Dobbiamo capire: questa è la nuova realtà.

Questa storia non riguarda solo il Big Sleep di Google che ha bloccato uno zero-day (anche se siamo contenti che ci sia riuscito, altrimenti questo articolo sarebbe stato molto più allarmante).

Si tratta di qualcosa di più grande:

L'intelligenza artificiale non aspetta più le violazioni. Osserva il comportamento.

E questo vale per tutti: sia per gli aggressori che per i difensori.

Analizziamolo nel dettaglio.

Quando gli aggressori utilizzano l'intelligenza artificiale, studiano il sistema per individuarne i punti deboli.

Quando i difensori utilizzano l'intelligenza artificiale, studiano il comportamento del sistema per intercettare il segnale prima dell'intrusione.

Sono poliziotti e ladri, entrambi dotati di intelligenza artificiale.

Ma è sufficiente che una sola delle due parti perda il segnale perché si verifichino danni concreti.

Big Sleep non ha trovato alcun bug noto.

Monitorava il comportamento del software, individuava eventuali intenti malevoli in atto e lo spegneva.

Da lì è iniziata la corsa alle patch.

Questa è osservazione, previsione e risposta: il vero potere di un'intelligenza artificiale ben addestrata.

Perché questo è ciò che fa il pensiero basato sui modelli:

Se l'intelligenza artificiale viene addestrata correttamente, può usare il passato per predire il futuro, più velocemente di quanto un aggressore possa sfruttarlo.

Ecco il punto più importante:

In qualsiasi strategia di intelligenza artificiale, non bisogna dimenticare cos'è l'intelligenza artificiale.

Addestralo a svolgere il suo lavoro, altrimenti non aspettarti che lo faccia per te.

Questa volta la situazione è andata a nostro favore.

Assicuratevi che la vostra strategia di intelligenza artificiale si adatti alla vostra.